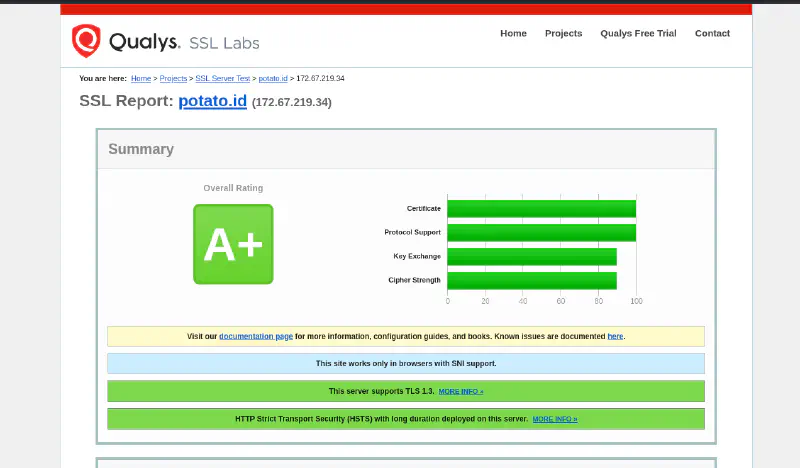

Cara Meningkatkan Skor Qualys SSL Server Test dan Mendapatkan A+ di SSL Labs

Kalau kamu sedang mencari cara meningkatkan skor Qualys SSL Server Test, kamu ada di tempat yang tepat. Qualys SSL Server Test, yang sering juga disebut SSL Labs, adalah salah satu tools publik paling populer untuk mengecek seberapa baik konfigurasi HTTPS dan TLS di sebuah website.

Banyak admin server peduli dengan nilai A atau A+ karena ini jadi indikator cepat bahwa setup SSL/TLS mereka modern, aman, dan tidak punya kesalahan konfigurasi yang jelas.

Panduan ini fokus ke perbaikan yang praktis, bukan saran yang vague. Kita akan bahas apa saja yang dicek oleh tool ini, apa yang biasanya bikin website gagal dapat A+, dan konfigurasi apa yang membantu sebuah hasil test mencapai A+.

Apa Sebenarnya yang Dicek oleh Qualys SSL Server Test

Qualys SSL Server Test menganalisis konfigurasi HTTPS publik dari server kamu. Secara praktik, biasanya tool ini fokus ke beberapa area berikut:

1. Certificate

Tool ini mengecek apakah certificate valid, trusted, cocok dengan hostname, dan disajikan dengan certificate chain yang lengkap.

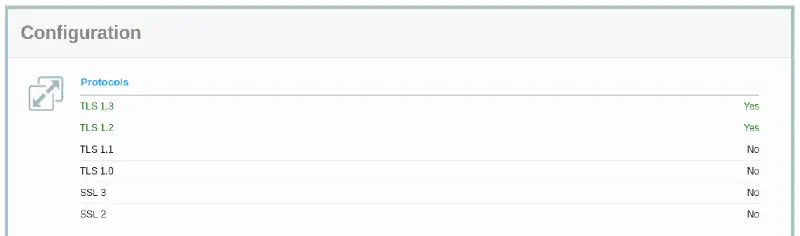

2. Protocol Support

Tool ini mengecek versi SSL/TLS apa saja yang masih didukung server, seperti TLS 1.0, 1.1, 1.2, dan 1.3.

3. Key Exchange

Tool ini menilai apakah proses key exchange aman, termasuk apakah server mendukung mekanisme modern seperti forward secrecy.

4. Cipher Strength

Tool ini mengecek apakah server masih mengizinkan cipher lama yang lemah atau sudah memakai cipher modern yang kuat.

5. HSTS dan Perilaku HTTPS

Tool ini juga melihat perilaku HTTPS yang memengaruhi trust dan ketahanan terhadap downgrade attack, terutama apakah:

- HTTP melakukan redirect bersih ke HTTPS

- HSTS aktif dengan benar

- website konsisten berjalan di koneksi aman

Singkatnya, test ini bukan cuma soal punya certificate. Ini juga soal apakah keseluruhan setup HTTPS kamu sudah modern dan aman.

Hal yang Biasanya Membuat Website Gagal Mendapatkan A+

Banyak website sudah pakai HTTPS, tapi tetap mentok di nilai A atau bahkan lebih rendah karena satu atau beberapa masalah umum berikut.

Tidak Ada HSTS

Ini salah satu alasan paling umum kenapa website gagal dapat A+. Kamu mungkin sudah punya certificate valid, tapi tanpa HSTS browser masih lebih rentan terhadap serangan downgrade.

TLS 1.0 atau TLS 1.1 Masih Aktif

Dukungan protokol lama akan menurunkan skor dan membuat server tetap kompatibel dengan client usang yang kurang aman.

Cipher Lemah

Kalau server masih mengizinkan cipher lama atau lemah, hasil Qualys akan mencerminkan itu.

Certificate Chain Bermasalah

Meskipun certificate utama valid, intermediate certificate yang hilang atau tidak lengkap tetap bisa menurunkan hasil test.

Redirect Buruk

Kalau HTTP tidak redirect dengan benar ke HTTPS, atau perilaku redirect tidak konsisten, posture HTTPS secara keseluruhan akan terlihat lebih lemah.

Certificate Expired atau Salah Konfigurasi

Certificate expired, hostname mismatch, atau kesalahan konfigurasi lain akan langsung menghalangi skor tinggi.

Hal yang Membantu Mencapai A+ secara Signifikan

Pada hasil test nyata yang kita lihat, skor A+ didukung oleh beberapa hal penting yang bekerja bersama:

- HTTP redirect ke HTTPS dengan bersih

- HSTS aktif

- website menggunakan ECDSA certificate

- TLS 1.3 tersedia

- OCSP stapling berjalan

- certificate chain valid

Kombinasi ini penting karena menunjukkan server yang bukan cuma terenkripsi, tapi juga dikonfigurasi dengan cara yang modern dan lengkap.

Beberapa catatan:

- HSTS sering jadi pembeda antara A dan A+

- TLS 1.3 menunjukkan bahwa server mendukung negosiasi protokol modern

- full certificate chain mencegah masalah trust dan validasi

- OCSP stapling membantu validasi status certificate dan biasanya jadi tanda setup TLS yang rapi

- ECDSA certificate tidak wajib untuk A+, tapi tetap jadi pilihan modern yang bagus kalau stack kamu mendukung

Cara Meningkatkan Skor Qualys SSL Server Test dalam Praktik

Kalau target kamu adalah memperbaiki hasil di SSL Labs, fokus dulu ke fondasi dasarnya.

Perbaikan Inti

- set minimum protocol ke TLS 1.2

- aktifkan TLS 1.3

- aktifkan HSTS

- nonaktifkan TLS 1.0 dan TLS 1.1

- sajikan full valid certificate chain

- gunakan cipher modern yang kuat

- pastikan HTTP redirect ke HTTPS secara konsisten

Untuk Cloudflare

Kalau kamu pakai Cloudflare, cek dulu setting berikut:

- set Minimum TLS Version ke TLS 1.2

- pastikan TLS 1.3 tetap aktif

- aktifkan Always Use HTTPS

- aktifkan HTTP Strict Transport Security (HSTS) dengan hati-hati

- gunakan certificate origin yang valid kalau kamu memakai mode Full (strict)

Penting: jangan aktifkan HSTS sebelum kamu yakin HTTPS berjalan stabil di domain utama dan semua subdomain penting.

Untuk Nginx

Baseline yang praktis bisa seperti ini:

ssl_protocols TLSv1.2 TLSv1.3;

ssl_prefer_server_ciphers off;

ssl_stapling on;

ssl_stapling_verify on;

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains" always;

Pastikan juga server block HTTP melakukan redirect ke HTTPS:

server {

listen 80;

server_name example.com www.example.com;

return 301 https://$host$request_uri;

}

Dan pastikan setup certificate menggunakan full chain dari CA yang kamu pakai.

Untuk Apache

Baseline praktisnya bisa seperti ini:

SSLProtocol -all +TLSv1.2 +TLSv1.3

SSLUseStapling on

Header always set Strict-Transport-Security "max-age=31536000; includeSubDomains"

Kamu juga harus memastikan bahwa:

- dukungan protokol lama sudah dimatikan

- file certificate yang dipasang benar

- intermediate certificate terpasang dengan benar

- request HTTP redirect bersih ke HTTPS

Tentang Cipher Suites

Jangan terlalu sibuk mengejar tuning cipher yang aneh-aneh kalau kamu belum benar-benar butuh. Dalam banyak kasus, langkah yang lebih tepat justru sederhana:

- hapus dukungan legacy yang lemah

- pertahankan default modern

- prioritaskan TLS 1.3 kalau memungkinkan

- hindari setting kompatibilitas untuk client yang sangat tua

Untuk TLS 1.2, contoh cipher modern yang praktis bisa seperti ini.

Contoh konfigurasi cipher Nginx

ssl_ciphers 'ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305';

ssl_prefer_server_ciphers off;

Contoh konfigurasi cipher Apache

SSLCipherSuite ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305

SSLHonorCipherOrder off

Untuk TLS 1.3, kebanyakan stack modern menangani pemilihan cipher secara terpisah dan biasanya tidak butuh tuning manual yang agresif. Secara praktik, pilihan paling aman adalah tetap mengaktifkan TLS 1.3 dan menghindari fallback legacy kecuali memang benar-benar dibutuhkan.

Apakah Bisa Lebih Tinggi dari A+?

Jawaban singkat: tidak.

Di Qualys SSL Server Test, A+ sudah jadi target tertinggi. Setelah dapat A+, kamu bukan lagi mengejar nilai yang lebih tinggi, tapi menjaga supaya konfigurasi tetap modern, bersih, dan stabil.

Artinya:

- renew certificate tepat waktu

- pastikan redirect tetap berjalan

- pastikan HSTS tetap benar dan disengaja

- jangan mengaktifkan lagi protokol lama hanya demi kompatibilitas

- lakukan retest setelah ada perubahan infrastruktur, CDN, atau certificate

Checklist Singkat

Gunakan checklist ini sebelum retest di SSL Labs:

- HTTPS redirect berjalan

- HSTS aktif

- minimum protocol TLS 1.2 atau lebih tinggi

- TLS 1.3 aktif

- certificate valid dan modern

- full certificate chain tersaji

- tidak ada dukungan legacy protocol yang lemah

- tidak ada konfigurasi cipher lemah

- OCSP stapling berjalan jika stack kamu mendukung

Kalau poin-poin itu sudah rapi, peluang kamu mendapatkan A+ akan jauh lebih besar.

FAQ

Apakah HSTS otomatis menjamin skor A+?

Tidak. HSTS sangat membantu dan sering dibutuhkan untuk A+, tapi kamu tetap perlu certificate valid, dukungan protokol yang kuat, redirect yang bersih, dan tidak ada konfigurasi legacy yang lemah.

Apakah bisa dapat A+ tanpa TLS 1.3?

Kadang bisa, tergantung konfigurasi lainnya, tapi tetap lebih baik mengaktifkan TLS 1.3 karena itu menunjukkan setup yang lebih modern.

Apakah Cloudflare otomatis membuat skor jadi A+?

Tidak selalu. Cloudflare bisa membantu banyak hal di sisi edge, tapi kamu tetap harus mengecek perilaku TLS, redirect, HSTS, dan setup certificate secara menyeluruh.

Apakah HSTS preload harus langsung diaktifkan?

Biasanya tidak. Pastikan dulu HTTPS stabil di semua area yang penting, termasuk subdomain penting, baru aktifkan setting HSTS yang lebih ketat secara bertahap.

Penutup

Mendapatkan A+ di SSL Labs biasanya bukan soal satu setting ajaib. Hasil itu muncul dari beberapa hal dasar yang dilakukan dengan benar: redirect HTTPS yang bersih, HSTS, dukungan TLS modern, full certificate chain yang valid, dan tidak ada beban legacy yang tidak perlu.

Kalau website kamu sekarang masih di nilai A, sering kali kamu cuma butuh satu atau dua perbaikan lagi untuk naik ke A+.