Anti-Gacor: Pencegahan dan Perlindungan Injeksi Slot Judi Online pada Website

Pendahuluan

Dalam beberapa tahun terakhir, serangan injeksi konten judi online. Beberapa kelompok menyebutnya sebagai “slot gacor injection” atau “judol attack”, serangan ini menjadi salah satu ancaman paling meresahkan bagi pengelola website di Indonesia. Tidak sedikit situs instansi pemerintah, universitas, hingga lembaga terpercaya menjadi korban.

Artikel ini membahas secara menyeluruh: apa itu slot gacor, bagaimana serangan ini bekerja, cara mencegah, mendeteksi, dan memulihkan website yang terdampak.

Apa Itu Slot Gacor?

Slot gacor adalah istilah untuk game judi online illegal berbasis slot yang dipromosikan secara agresif di internet. Para pelaku bisnis judi online ini tidak hanya berpromosi melalui iklan biasa namun juga secara aktif dan masih dengan meretas website orang lain untuk menyebarkan konten promosi mereka, khususnya menargetkan situs dengan reputasi domain yang tinggi seperti domain .edu, .ac.id, .go.id, dan website dengan Domain Authority (DA) serta Page Authority (PA) yang tinggi sehingga target dari serangan ini cukup luas.

Mengapa Website Kita Dijadikan Target?

Ada beberapa alasan utama mengapa pelaku melakukan injeksi:

- Meningkatkan visibilitas - Konten judi yang ditempatkan di domain terpercaya akan lebih mudah muncul di halaman pertama Google.

- Mengarahkan calon pemain - Setiap pengunjung yang mengklik link atau redirect akan diarahkan ke situs judi asli milik pelaku.

- Motif finansial - Semakin banyak pemain yang masuk, semakin besar keuntungan pelaku.

- Kualitas domain - Domain

.edu,.gov, dan domain ber-DA PA tinggi sangat berharga di mata mesin pencari, sehingga menjadi incaran utama.

Bagaimana Serangan Ini Bekerja?

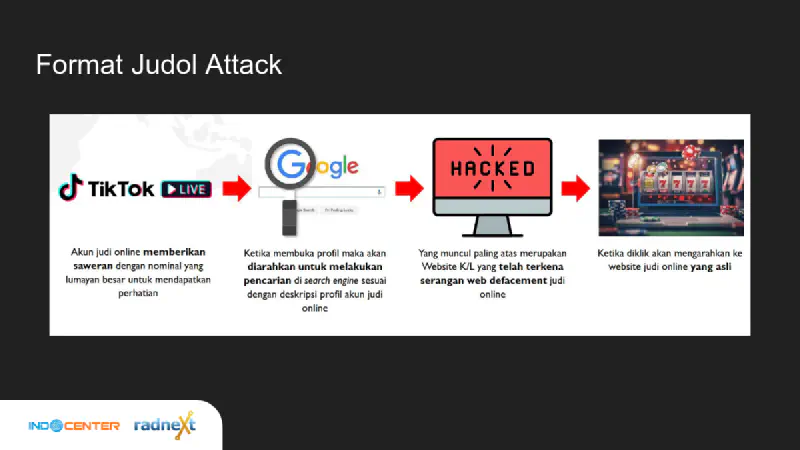

Pola Serangan (Judol Attack Flow)

Serangan umumnya mengikuti pola berikut:

- Akun judi online di platform media sosial seperti TikTok Live memberikan “saweran” besar untuk menarik perhatian.

- Penonton diarahkan untuk membuka profil akun tersebut, yang berisi deskripsi dengan kata kunci judi online.

- Deskripsi profil menginstruksikan penonton untuk mencari kata kunci tertentu di Google.

- Hasil pencarian Google paling atas justru menampilkan website institusi yang telah terkena web defacement.

- Saat diklik, pengunjung diarahkan ke situs judi online yang sesungguhnya.

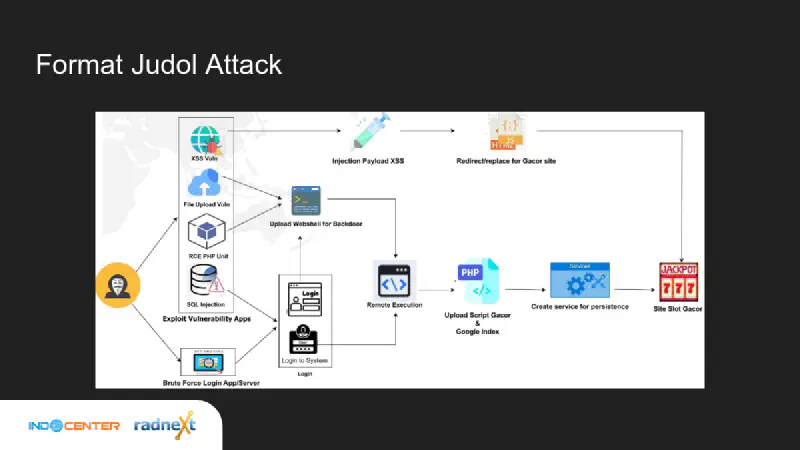

Teknik Masuk Pelaku

Pelaku menggunakan berbagai teknik untuk mendapatkan akses ke website korban diantara lainnya adalah:

Untuk WordPress dan CMS umum:

- Password lemah yang diserang dengan brute force

- Plugin atau tema yang memiliki celah keamanan (vulnerable plugins/themes)

- Plugin atau tema bajakan/nulled yang telah disisipkan malware

- Provider Hosting yang terinfeksi (infected hosting environment)

- Konfigurasi server yang tidak tepat (misconfiguration)

- Eksploitasi celah zero-day

- Credential yang bocor melalui stealer malware

Untuk aplikasi non-CMS atau custom framework:

- Password lemah + brute force

- Vulnerability SQL Injection

- Vulnerability Unrestricted File Upload

- Eksploitasi framework/library yang memiliki CVE

- Misconfiguration

- Leaked credentials / stealer malware

Jenis-Jenis Injeksi Slot Gacor

Setelah mendapatkan akses, pelaku biasanya melakukan satu atau lebih dari jenis injeksi berikut:

| Jenis | Deskripsi |

|---|---|

| Titip File | Menyimpan file PHP webshell atau konten judi di direktori website |

| Backlink / Hidden Backlink | Menyisipkan tautan tersembunyi ke situs judi dalam kode HTML |

| Redirect | Mengalihkan pengunjung secara otomatis ke situs judi |

| Google Index Spamming | Membuat halaman/URL palsu yang diindeks Google dengan kata kunci judi |

| Persistent Access | Membuat backdoor atau layanan sistem untuk mempertahankan akses jangka panjang |

Dampak yang Ditimbulkan

Serangan ini bukan sekadar masalah konten tidak pantas. Dampaknya bisa sangat serius:

- Reputasi domain rusak - Google dan mesin pencari lain akan menandai website sebagai berbahaya sehingga tidak muncul di mesin pencari.

- Reputasi organisasi hancur - Publik kehilangan kepercayaan terhadap instansi atau lembaga yang websitenya diretas.

- Server abuse - Server bisa digunakan sebagai host malware, botnet, dan aktivitas berbahaya lainnya yang dapat menyebabkan suspend atau penghentian penggunaan layanan server.

- Domain takedown - PANDI (Pengelola Nama Domain Internet Indonesia) dapat melakukan suspend pada domain

.idyang terindentifikasi mengandung konten negatif, dengan tenggat waktu yang pendek.

Ketika sebuah website diretas dengan cara ini, prinsip CIA Triad - Confidentiality, Integrity, Availability telah terkompromi.

Vektor Serangan Lainnya

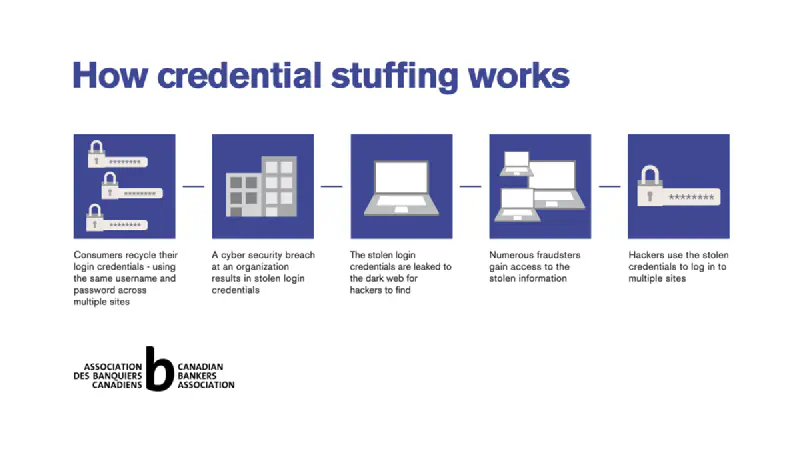

Seorang analis keamanan pernah berkata: “Sometimes hackers don’t hack, they log in.”

Artinya, tidak semua serangan melibatkan eksploitasi teknis yang rumit. Beberapa vektor lain yang perlu diwaspadai:

- Perangkat yang terinfeksi - Komputer menyimpan password di browser dan terinfeksi infostealer malware akan mengambil/mencuri credential terserbut secara diam-diam.

- Password bocor - Credential yang sudah ada di data breach dan dijual di dark web atau forum hacker.

- Hosting tidak aman - Layanan hosting yang tidak menerapkan keamanan yang memadai bisa menjadi pintu masuk antar akun (cross-account compromise).

- Click-fix attack - Pengguna ditipu untuk menjalankan perintah berbahaya yang tampak seperti CAPTCHA atau verifikasi keamanan palsu namun sebenarnya untuk menajalankan malware.

- API/SSH Keys yang bocor - Kunci akses yang tidak sengaja dipublikasikan di repository atau media lain.

Pencegahan: Lebih Baik Mencegah daripada Mengobati

Untuk WordPress dan CMS Sejenis

- Gunakan autentikasi kuat dan aktifkan MFA (Multi-Factor Authentication) - Ini adalah lapisan pertahanan paling efektif.

- Gunakan plugin keamanan - Seperti Wordfence, iThemes Security, atau Sucuri.

- Pilih hosting dengan fitur keamanan bawaan - Hosting yang menyediakan Imunify360 atau antivirus server-side.

- Nonaktifkan PHP engine di direktori uploads - Tambahkan

.htaccessdenganphp_flag engine offdi folderwp-content/uploads/untuk mencegah eksekusi webshell yang diunggah. - Terapkan security perimeter - Gunakan WAF (Web Application Firewall) seperti Cloudflare.

- Lakukan pemeriksaan berkala (weekly maintenance check) - Pantau file yang baru dimodifikasi, akun pengguna baru, dan log akses.

- Bangun SIEM atau aktifkan File Integrity Monitoring - Tools seperti Wazuh bisa mendeteksi penambahan file mencurigakan secara real-time.

- Jangan simpan password di browser - Gunakan password manager seperti Bitwarden atau 1Password.

Untuk Aplikasi Non-CMS / Custom Framework

- Gunakan autentikasi kuat dan MFA

- Terapkan Secure SDLC dan Secure Coding - Validasi input, parameterized query, output encoding.

- Unit Testing - Pastikan setiap komponen diuji keamanannya.

- Penetration Testing - Lakukan uji penetrasi secara berkala oleh pihak ketiga.

- Implementasi security perimeter (WAF, IDS/IPS)

- Monitoring dan maintenance rutin

- File Integrity Monitoring dan SIEM

- Jangan simpan password di browser

Deteksi: Apakah Website Saya Sudah Terinfeksi?

Ada beberapa cara untuk memeriksa apakah website sudah terkena injeksi:

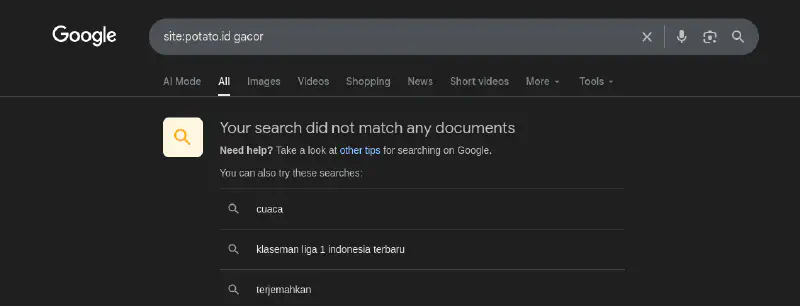

1. Google Dorking

Cari di Google dengan query:

site:namadomain.com gacor

site:namadomain.com slot

site:namadomain.com judi

Jika muncul halaman-halaman aneh dengan kata kunci judi, website Anda sudah terkompromi.

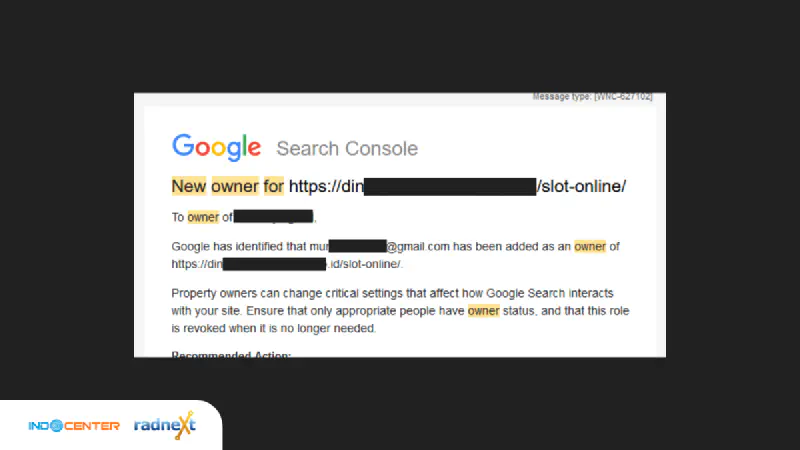

2. Google Search Console

- Daftarkan website di Google Search Console.

- Pantau notifikasi - Google akan mengirimkan peringatan jika mendeteksi konten berbahaya atau kepemilikan properti baru yang tidak dikenal.

- Waspadai notifikasi seperti “New owner added” yang tidak Anda lakukan sendiri.

3. Domain Reputation Check

Gunakan layanan gratis untuk mendeteksi apakah website kita aman atau tidak menggunakan service seperti:

4. Antivirus Scan

- Gunakan ImunifyAV+ (tersedia di cPanel hosting) untuk memindai file berbahaya.

- Lakukan scan secara rutin dan perhatikan file yang ditandai sebagai

php_malware.

Pemulihan: Langkah-Langkah Setelah Terkena Injeksi

Proses pemulihan membutuhkan waktu dan sumber daya lebih besar daripada pencegahan. Berikut tahapannya:

- Isolasi / Maintenance Mode - Nonaktifkan akses dari Internet publik ke website sementara proses investigasi dan pemulihan berlangsung.

- Ganti Semua Credential - Password admin CMS, cPanel, FTP, database, SSH, dan semua akun terkait. Lakukan dari perangkat yang bersih.

- Periksa Persistence yang Tidak Dikenal - Cek cron job, user admin baru, plugin tidak dikenal, atau koneksi SSH yang mencurigakan atau proses yang tidak umum.

- Log Hunting - Analisis access log dan error log untuk menemukan titik masuk pelaku dan waktu kejadian.

- Backdoor Hunting - Cari file webshell atau skrip berbahaya yang ditinggalkan pelaku. Tools seperti

grep -r "eval(base64" .bisa membantu. - Vulnerability Finding - Identifikasi celah keamanan yang dieksploitasi.

- Patch Vulnerability - Perbaiki celah, update plugin/tema/CMS, perbaiki konfigurasi.

- Verifikasi Patch - Pastikan perbaikan efektif dan tidak ada backdoor yang tersisa.

- Re-publish - Buka kembali akses website setelah dinyatakan bersih.

Lesson Learned

Dari berbagai kasus yang terjadi, ada beberapa pelajaran penting yang bisa diambil:

- Jangan simpan password di browser - Gunakan password manager yang terenkripsi.

- Gunakan password kuat dan aktifkan MFA - Ini saja sudah mencegah sebagian besar serangan brute force.

- Audit plugin dan tema secara berkala - Hapus yang tidak digunakan, update yang usang, hindari plugin bajakan.

- Pasang security perimeter - WAF dan antivirus server-side adalah investasi yang sangat berharga.

- Terapkan Secure SDLC dan secure coding - Keamanan harus dibangun sejak awal pengembangan, bukan ditambahkan belakangan.

- Lakukan maintenance dan monitoring rutin - Deteksi dini jauh lebih mudah ditangani daripada insiden yang sudah meluas.

Referensi dan Bacaan Lanjutan

- Mengatasi Serangan SEO Judi Online - Surabaya Hacker Link

- Infostealer Spreading Through Fake Google reCAPTCHA - potato.id

- Panduan Penanganan Insiden Web Defacement Judi Online - CSIRT Barito Selatan

- Lesson Learn Penanganan Web Defacement Judi Online - CSIRT Cirebon Kota

Artikel ini disarikan dari materi presentasi “Anti-Gacor dan Malware: Pencegahan dan Perlindungan Injeksi Slot Gacor dan Malware pada Website” oleh Jonias Fortuna dan berkerja sama dengan Indocenter & Radnext. Materi presentasi bisa diunduh di sini